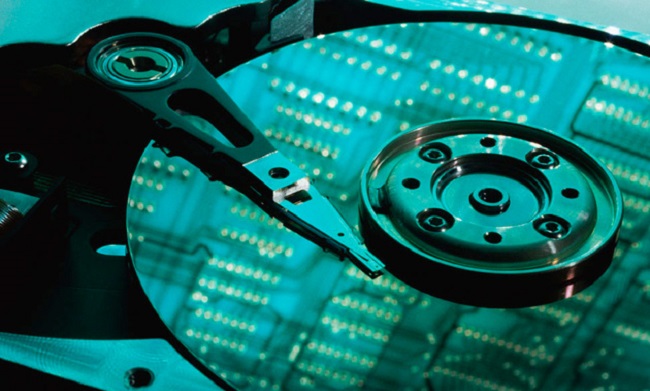

Έτσι, ερευνητές σε θέματα ασφαλείας της Kaspersky Lab ανακάλυψαν ότι κυβερνητικής προέλευσης spyware έχει σκοπίμως "εμφυτευτεί" στο firmware σκληρών δίσκων και αποθηκευτικών μέσων μεγάλων ονομάτων όπως των Seagate, Toshiba, IBM, Micron, Samsung και Western Digital.

Εφόσον το malware είναι παρόν, επιτρέπει την συλλογή δεδομένων, ενώ χαρτογραφεί δίκτυα τα οποία σε διαφορετική περίπτωση θα ήταν απρόσιτα. Το malware επίσης δεν μπορεί να ανιχνευθεί εύκολα -επειδή βρίσκεται στο firmware- και δεν μπορεί να αντιμετωπιστεί εύκολα.

Η Kaspersky δεν κατονομάζει τους υπεύθυνους, αλλά δεν διστάζει να στρέψει το δάχτυλο προς την κατεύθυνση που βρίσκεται η αμερικάνικη κυβέρνηση. Παρόλα αυτά, έδωσε την ονομασία "the Equation group" σε αυτούς που επινόησαν αυτές τις τεχνικές κατασκοπείας.

Η εταιρεία σημειώνει ότι οι υπεύθυνοι για την ανάπτυξη του, είχαν πρόσβαση σε unpatched exploits προτού κάνουν την εμφάνιση τους σε αμερικάνικους ιούς κυβερνοπολέμου όπως ο Stuxnet και που σε ορισμένες περιπτώσεις μοιράζονταν τμήματα κώδικα.

Επίσης, οι περισσότερες μολύνσεις συνέβησαν σε περιοχές που αποτελούν συχνούς κατασκοπευτικούς στόχους των Ηνωμένων Πολιτειών της Αμερικής, όπως η Κίνα, το Ιράν, το Πακιστάν και η Ρωσία. Οι πηγές του Reuters επίσης επιβεβαιώνουν τους ισχυρισμούς ότι η NSA ανέπτυξε τεχνικές κατασκοπείας σε αυτό το επίπεδο (μάλιστα γίνεται λόγος και για το σκουλήκι Fanny, που δημιουργήθηκε για να μολύνει μεταξύ άλλων και υπολογιστές τζιχαντιστών).

Η εταιρεία ασφαλείας επίσης σημειώνει, ότι δεν υπήρχε περίπτωση το "the Equation group" να μην είχε πρόσβαση στον πηγαίο κώδικα του firmware.

Site: Engadget

Site: Engadget

ΣΧΟΛΙΑ (49)

Δημιουργήστε ένα λογαριασμό ή συνδεθείτε για να σχολιάσετε

Πρέπει να είστε μέλος για να αφήσετε σχόλιο

Δημιουργία λογαριασμού

Εγγραφείτε με νέο λογαριασμό στην κοινότητα μας. Είναι πανεύκολο!

Δημιουργία νέου λογαριασμούΣύνδεση

Έχετε ήδη λογαριασμό; Συνδεθείτε εδώ.

Συνδεθείτε τώραΔημοσίευση ως Επισκέπτης

· Αποσύνδεση